pfSense & Routage

Déploiement et sécurisation de la bordure réseau

Configuration Initiale & Accès

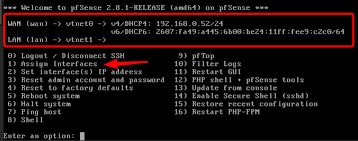

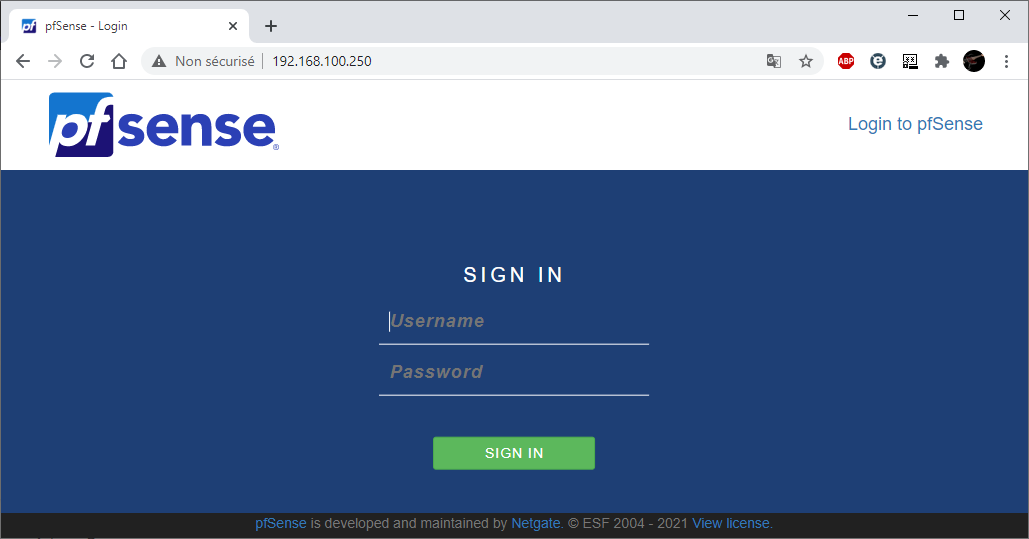

La mise en place d'un pare-feu pfSense requiert une configuration rigoureuse dès la fin de l'installation de l'OS. Ma première étape consiste toujours à assigner une adresse IP fixe à la première interface via l'interface en ligne de commande (CLI).

Ces étapes sont cruciales car elles permetttent de garantir un accès stable et permanent à l'interface d'administration Web, depuis laquelle le reste du paramétrage sera effectué de manière graphique.

Gestion des Interfaces & VLANs

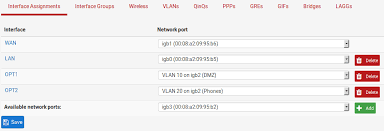

Pour segmenter et sécuriser correctement l'infrastructure, je mets en place des VLANs dédiés (par exemple un VLAN pour le réseau interne, et un autre pour la zone démilitarisée - DMZ).

- Création des VLANs et association de ces derniers aux cartes réseaux physiques appropriées.

- Activation (Enable) et assignation définitive via le menu "Interface Assignments" pour qu'ils soient reconnus comme des réseaux distincts par le pare-feu.

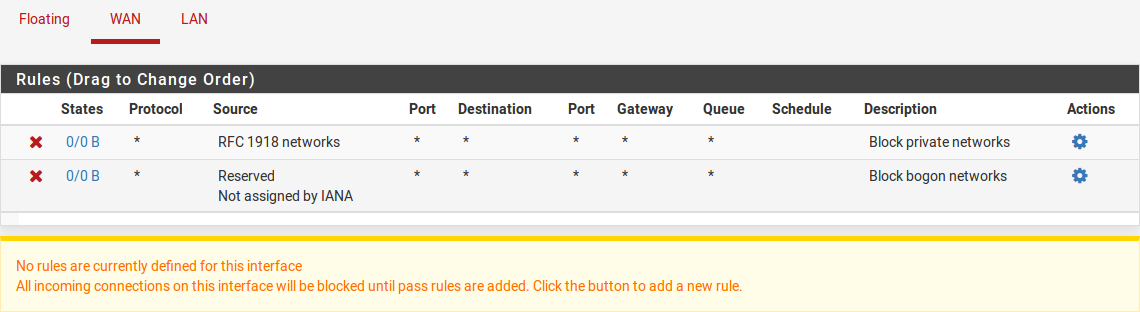

Routage et Filtrage

Une fois les réseaux segmentés, je définis les règles de routage et de pare-feu. J'applique le principe du moindre privilège : par défaut, tout est bloqué, puis je n'autorise que les flux strictement nécessaires.

Diagnostic et Dépannage

Je sais intervenir et diagnostiquer efficacement les problèmes de connectivité au sein de l'infrastructure.

- Analyse de route : Utilisation d'un traceroute depuis la machine pour vérifier si son flux passe bien par la passerelle pfSense, et si ce dernier la redirige correctement vers le routeur principal (box FAI).

- Outils intégrés : Utilisation de l'Option 7 (Ping host) directement depuis la CLI de pfSense pour tester la connectivité vers la machine interne (problème local) ou vers l'extérieur comme les serveurs DNS de Google (problème WAN).